Der Stand der Technik bei elektronischen Zahlungssystemen

Der elektronische Zahlungsverkehr über Finanz-Netze ist einigermaßen sicher, aber die Sicherung von Zahlungen über offene Netze wie das Internet stellt Herausforderungen einer neuen Dimension dar. Deshalb hier ein Überblick über den aktuellen Stand der Technik bei elektronischen Zahlungssystemen und deren Sicherheit.

Der Austausch von Waren, der zwischen zwei Parteien von Angesicht zu Angesicht stattfindet, geht auf die Zeit vor Beginn der aufgezeichneten Geschichte zurück. Irgendwann, als der Handel komplizierter wurde, erfand der Mensch abstrakte Wertvorstellungen. Im Laufe der Zeit wurden die Darstellungen von Werten immer abstrakter und entwickelten sich vom Tausch über Banknoten, Zahlungsanweisungen, Schecks, Kreditkarten und heute elektronische Zahlungssysteme.

Dabei leiden traditionelle Zahlungsmittel unter verschiedenen bekannten Sicherheitsproblemen: Geld, Unterschriften und Schecks können gefälscht werden. Elektronische Zahlungsmittel behalten die gleichen Nachteile und einige zusätzliche Risiken: Im Gegensatz zu Papier können digitale „Dokumente“ perfekt und beliebig oft kopiert werden; digitale Signaturen können von jedem erzeugt werden, der den geheimen kryptographischen Schlüssel kennt; der Name eines Käufers kann mit jeder Zahlung verknüpft werden, wodurch nur die Anonymität von Bargeld weiter gewahrt bleibt.

Ohne neue Sicherheitsmaßnahmen oder Zahlungsmitteln wie Cryptowährungen ist daher ein weit verbreiteter, schneller(!) elektronischer Handel nicht möglich. Nur mit einem gut ausgelegten elektronischen Zahlungssystem kann neben der Flexibilität der Nutzung auch eine bessere Sicherheit geboten werden, als bei Bargeld beispielsweise.

Inhaltsverzeichnis

ELEKTRONISCHE ZAHLUNGSMODELLE

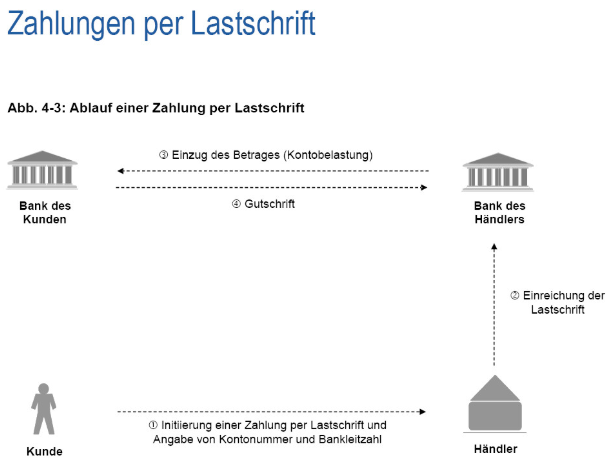

Im Handel gibt es immer einen Zahler und einen Zahlungsempfänger, die Geld für Waren oder Dienstleistungen tauschen – und mindestens ein Finanzinstitut -, das „Bits“ mit „Geld“ verbindet. In den meisten bestehenden Zahlungssystemen ist die letztgenannte Rolle in zwei Teile gegliedert: einen Emittenten (verwendet von der Zahler) und einen Acquirer (vom Zahlungsempfänger verwendet). Die elektronische Zahlung wird durch einen Geldfluss vom Zahler über den Emittenten und Acquirer zum Zahlungsempfänger realisiert. Hier am Beispiel einer Lastschrift dargestellt:

In vorausbezahlten, bargeldähnlichen Zahlungssystemen wird dem Zahler ein bestimmter Geldbetrag entzogen (z.B. durch Belastung des Bankkontos des Zahlers), bevor Käufe getätigt werden. Dieser Geldbetrag kann für spätere Zahlungen verwendet werden. Zu dieser Kategorie gehören Smart Card-basierte elektronische Geldbörsen, Electronic Cash und Bankschecks (z.B. zertifizierte Schecks).

In Pay-Now-Zahlungssystemen, wie beispielsweise Cashtocode für Online Casinos wird das Konto des Zahlers zum Zeitpunkt der Zahlung belastet. Karten mit automatisiertem Geldautomaten (ATM) fallen in diese Kategorie. In Pay-Later (Kredit-)Zahlungssystemen wird dem Bankkonto des Zahlungsempfängers der Verkaufsbetrag gutgeschrieben, bevor das Konto des Zahlungsempfängers belastet wird. Kreditkartensysteme fallen in diese Kategorie. Aus meiner Sicht gehören Pay-Now- und Pay-Later-Systeme zur gleichen Klasse: Da eine Zahlung immer durch Senden einer Art „Formular“ vom Zahler an den Zahlungsempfänger erfolgt (sei es ein Scheck, Kreditkartenbeleg oder ein anderes Formular), nenne ich diese Systeme „scheckähnlich“.

Diese beiden Zahlungssystemen sind Direktzahlungssysteme: Eine Zahlung erfordert eine Interaktion zwischen Zahler und Zahlungsempfänger. Es gibt auch indirekte Zahlungssysteme, bei denen entweder der Zahler oder der Zahlungsempfänger die Zahlung ohne die andere beteiligte Partei online einleitet. Der elektronische Zahlungsverkehr oder auch Dienste wie PayPal sind ein Beispiel für ein Indirekt-Zahlungssystem.

SICHERHEITSANFORDERUNGEN

Die konkreten Sicherheitsanforderungen an elektronische Zahlungssysteme variieren sowohl in Abhängigkeit von deren Ausgestaltung als auch von den Vertrauensvoraussetzungen für den Betrieb. Im Allgemeinen sollten elektronische Zahlungssysteme jedoch Integrität, Autorisierung, Vertraulichkeit, Verfügbarkeit und Zuverlässigkeit aufweisen.

Integrität und Autorisierung

Ein integres Zahlungssystem erlaubt es, ohne ausdrückliche Genehmigung des Benutzers kein Geld von einem Benutzer abzuheben. Sie kann auch den Zahlungseingang ohne ausdrückliche Zustimmung untersagen, um das Auftreten von Ereignissen wie unerbetener Bestechung zu verhindern. Die Autorisierung stellt die wichtigste Beziehung in einem Zahlungssystem dar. Die Zahlungsautorisierung kann im Normalfall auf drei Arten erfolgen: über Out-Band-Autorisierung, Passwörter und Unterschrift.

Out-Band-Autorisierung

Bei diesem Ansatz benachrichtigt die prüfende Partei (typischerweise eine Bank) die autorisierende Partei (den Zahler) über eine Transaktion. Die autorisierende Partei ist verpflichtet, die Zahlung über einen sicheren, bandfreien Kanal (z.B. per Post oder Telefon) zu genehmigen oder abzulehnen.

Dies ist der aktuelle Ansatz für Kreditkarten bei Versand- und Telefonbestellungen: Jeder, der die Kreditkartendaten eines Benutzers kennt, kann Transaktionen initiieren, und der berechtigte Benutzer muss die Abrechnung überprüfen und sich aktiv über nicht autorisierte Transaktionen beschweren.

Wichtiger Hinweis für Euch: Wenn sich der Benutzer nicht innerhalb einer bestimmten Zeit (in der Regel 90 Tage) beschwert, gilt die Transaktion standardmäßig als „genehmigt“.

Passwort-Autorisierung

Eine durch ein Passwort geschützte Transaktion erfordert, dass jede Nachricht der autorisierenden Partei einen kryptographischen Prüfwert enthält. Der Prüfwert wird unter Verwendung eines nur den autorisierenden und verifizierenden Parteien bekannten Geheimnissen Schlüssels berechnet. Dieser geheime Zugangs-Schlüssel kann eine persönliche Identifikationsnummer (PIN), ein Passwort oder eine beliebige Form von Shared Secret (beiden Parteien bekannt) sein.

Solche, beiden Parteien bekannte Shared Secret-Schlüssel, wie z.B. eine sechsstellige PIN, sind von Natur aus anfällig für verschiedene Arten von Angriffen. Alleine können Sie kein hohes Maß an Sicherheit bieten. Sie sollten nur verwendet werden, um den Zugriff auf ein physisches Token wie eine Smartcard (oder eine Wallet) zu steuern, die die eigentliche Autorisierung über sichere kryptografische Mechanismen, wie z.B. Digital-Signaturen, durchführt. Ein Beispiel dafür wäre in der Welt der Cryptowährungen eine Ledger-Wallet. Hier wird per PIN Zugriff auf die Wallets gewährt. Sämtliche Tokens, etc sind aber nur über sichere Signaturen möglich.

Unterschriftsberechtigung

Bei der letzten Art von Transaktionsauthentifizierung benötigt die verifizierende Partei eine (digitale) Signatur der autorisierenden Partei. Digitale Signaturen bieten sichere Auskunft der Herkunft: Nur der Besitzer des geheimen Signierungsschlüssels kann Nachrichten „signieren“. Während jeder, der den entsprechenden öffentlichen Verifizierungsschlüssel der Person kennt, die Echtheit von Signaturen überprüfen kann.

Wie haltet Ihr es so mit euren Transaktionen? Kreditkarte? Doch lieber Bargeld? Schreibts mir in die Kommentare.